phpcms 的/phpcms/modules/content/down.php文件中,對輸入參數$_GET['a_k']未進行嚴格過濾,導致SQL注入的發 生,黑客可利用該漏洞讀取任意文件。【注意:該補丁為云盾自研代碼修復方案,云盾會根據您當前代碼是否符合云盾自研的修復模式進行檢測,如果您自行采取了 底層/框架統一修復、或者使用了其他的修復方案,可能會導致您雖然已經修復了改漏洞,云盾依然報告存在漏洞,遇到該情況可選擇忽略該漏洞提示】

解決方法:

首先找到這個文件/phpcms/modules/content/down.php

修復處有3處。

搜索如下代碼(17行):

|

parse_str($a_k);

|

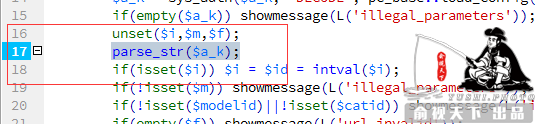

如下圖:

將17行直接替換為如下代碼:

|

$a_k = safe_replace($a_k); parse_str($a_k);

|

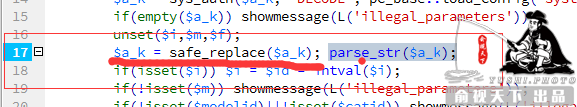

修改后如下圖:

搜索如下代碼(89行):

|

parse_str($a_k);

|

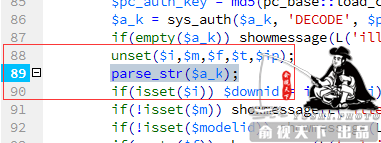

如下圖:

將89行直接替換為如下代碼:

|

$a_k = safe_replace($a_k); parse_str($a_k);

|

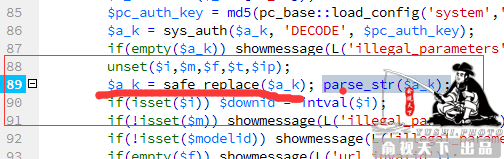

修改后如下圖:

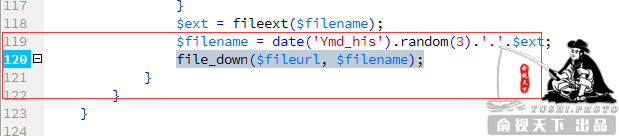

搜索如下代碼(120行):

|

file_down($fileurl, $filename);

|

如下圖:

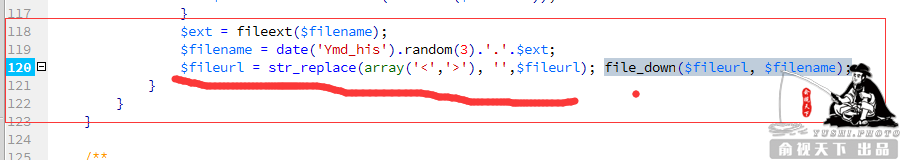

將120行直接替換為如下代碼:

|

$fileurl = str_replace(array('<','>'), '',$fileurl); file_down($fileurl, $filename);

|

修改后如下圖:

修改完后保存上傳更新,然后在阿里云點擊修復即可。

以上就是俞視天下為各位提供的,阿里云提示:“phpcms前臺注入導致任意文件讀取漏洞”的解決方案!

如果您未進行二次開發可以下載懶人包,請您下載當前服務器中的文件下來,進行備份后在進行修改上傳復制操作!

鄂公網安備 42090202000212號

鄂公網安備 42090202000212號